如果您的服务器使用弱口令登录,黑客可能会非法登录您的服务器,窃取服务器数据或破坏服务器。建议您为服务器设置复杂登录口令,并定期提升登录口令的安全性。本文介绍如何提升登录口令的安全性以及常见的修改方法。

背景信息

在服务器系统中使用弱口令可能会造成以下危害:

- 个人用户使用的弱口令可能会被猜解或被破解工具破解,从而泄露个人隐私信息,甚至造成财产损失。

- 系统管理员使用弱口令可能会导致整个系统被攻击、数据库信息被窃取、业务系统瘫痪,造成所有用户信息的泄露和巨大的经济损失。

弱口令会造成用户信息泄露事件和群体性的网络安全危害事件,及时检测出弱口令能够有效防止系统被攻击和信息泄露,提高系统的安全性。云安全中心基线检查功能为您提供了弱口令检测功能,可以及时检测您资产中是否存在弱口令风险。您可以根据以下建议提升您服务器的安全防护。

- 参考本文介绍的提升口令安全的方法设置登录口令。具体方法请参见提升口令安全。

- 使用云安全中心基线检查功能,检查您的服务器中是否存在高危弱口令风险。如果在您的资产中检测出了高危弱口令风险,建议您及时修改资产中的弱口令。详细操作步骤请参见修改常见的服务器弱口令。

提升口令安全

您可以通过以下方法提高登录口令的安全性:

设置复杂密码

密码复杂度至少应同时满足以下要求:

- 密码长度大于等于8个字符。

- 至少包含以下三种字符的组合:

- 大写字母(A~Z)

- 小写字母(a~z)

- 数字(0~9)

- 特殊字符(`~!@$%^&*()-_=+#|[{}];:’”,<.>/?)

- 密码不为用户名或用户名的倒序。

不使用常见或公开的弱口令

以下是常见或公开的弱口令:

- 已公开的常用弱口令。例如abcd1234、admin、root、admin@123等。

- 数字或字母连排或混排,键盘字母连排。例如123456、abcdef、123abc、qwerty、1qaz2wsx等。

- 短语密码。例如5201314、woaini1314等。

- 公司名称、 生日、姓名、身份证、手机号、邮箱名、用户ID、时间年份等。

定期修改密码

建议每隔90天更改一次密码。

修改常见的服务器弱口令

以下表格介绍修改Linux服务器、MySQL数据库、Redis数据库等常见系统的登录弱口令的操作防范。

| 系统名称 |

修改登录口令操作步骤 |

说明 |

| Linux系统 |

在Linux系统服务器中,执行passwd [<user>]命令修改用户登录口令。 |

其中<user>为登录用户名,如果不输入则修改的是当前用户的口令。执行完命令后请根据提示输入新口令。 |

| Windows系统 |

本处以Windows 10为例说明修改用户登录口令的方法。登录Windows服务器后,在左下角单击 图标。单击 图标。单击 图标。在Windows设置页面,单击帐户。在左侧导航栏单击登录选项。根据页面提示更改服务器密码。 图标。在Windows设置页面,单击帐户。在左侧导航栏单击登录选项。根据页面提示更改服务器密码。 |

无。 |

| MySQL数据库 |

登录MySQL数据库。执行以下命令查看数据库用户密码信息。SELECT user, host, authentication_string FROM user;说明 部分MySQL数据库版本可能不支持上述查询命令。如果您执行上述命令未获得用户密码信息,请您执行以下命令。SELECT user, host, password FROM user; 执行以下命令根据查询结果及弱密码告警信息修改具体用户的密码。SET PASSWORD FOR '用户名'@'主机' = PASSWORD('新密码'); 执行刷新命令flush privileges;。 |

无 |

| Redis数据库 |

打开Redis数据库的配置文件redis.conf。执行以下命令修改或增加口令。requirepass <password>;重启Redis服务。 |

其中<password>为登录口令。如果已存在登录口令,则将其修改为复杂口令;如果不存在登录口令,则添加新口令。 |

| SQL Server数据库 |

Linux系统登录登录SQL Server数据库,执行以下命令修改登录口令。 exec sp_password '<oldpassword>','<newpassword>','<user>'Windows认证登录在SQL Server数据库客户端依次选择*安全性** > **登录名* ,选中用户后将弱口令修改为复杂口令。 |

其中<oldpassword>为旧口令,<newpassword>为新口令,<user>为用户名。 |

| MongoDB数据库 |

登录MongoDB数据库。执行use admin命令切换到admin用户。执行use <db_name>命令切换到需要修改登录口令的数据库。执行db.updateUser('<username>',{pwd:'<newpassword>'})命令修改数据库的登录名和口令。 |

db_name为需要修改登录口令的数据库名称。username为待修改口令的用户名,newpassword为新口令。修改口令完成后,需等待15分钟才能检测修改后的口令是否为弱口令。 |

| PostgreSQL数据库 |

登录PostgreSQL数据库。执行以下命令修改弱口令。ALTER USER <user> WITH PASSWORD '<newpassword>'; |

其中<user>为用户名,<newpassword>为新口令。 |

| Tomcat |

打开Tomcat根目录下的配置文件conf/tomcat-user.xml。修改user节点的password属性值为复杂口令。 |

无。 |

| Rsync |

打开Rsync的配置文件rsyncd.conf。找到secrets file配置项,并在该配置项中找到rsyncd.secret文件的路径。将rsyncd.secret文件按用户名:口令的形式编辑,修改对应用户的口令为新的复杂口令。重启Rsync服务。 |

无。 |

| SVN |

打开版本库目录。在配置文件/conf/svnserve.conf中找到password-db。根据password-db配置找到口令配置文件路径,将该文件中的口令修改为指定的口令(默认为passwd文件)。重启SVN服务。 |

无。 |

| vsftpd服务器软件 |

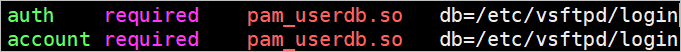

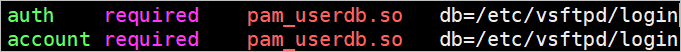

本地用户打开配置文件vsftpd.conf。增加或修改配置项anonymous_enable的值为NO。anonymous_enable的值为NO表示禁止匿名登录。执行passwd <ftpuser>命令修改FTP用户的口令。<ftpuser>为ftp用户的用户名。根据提示设置符合要求的新的复杂口令。虚拟用户打开文件/etc/vsftpd/login.txt。修改用户名对应的口令并保存。该文件格式为:第1行是用户A的用户名,第2行是用户A的口令,第3行是用户B的用户名,第4行是用户B的口令,以此类推。执行db_load -T -t hash -f /etc/vsftpd/login.txt /etc/vsftpd/login.db命令。修改/etc/pam.d/vsftpd文件。在存在auth pam_userdb.so和account pam_userdb.so的行后分别添加语句db=/etc/vsftpd/login,修改完成后保存。具体位置见下图。 重启vsftpd。 重启vsftpd。 |

无。 |

Linux系统登录弱口令检查

描述

若系统使用弱口令,存在极大的被恶意猜解入侵风险,需立即修复。

检查提示

存在弱密码(用户名/密码):root/12**56

加固建议

执行命令passwd [<user>],然后根据提示输入新口令完成修改,其中为用户名,如果不输入则修改的是当前用户的口令。口令应符合复杂性要求:

1

2

3

4

5

6

7

| 1、长度8位以上

2、包含以下四类字符中的三类字符:

英文大写字母(A 到 Z)

英文小写字母(a 到 z)

10 个基本数字(0 到 9)

非字母字符(例如 !、$、#、%、@、^、&)

3、避免使用已公开的弱口令,如:abcd.1234 、admin@123等

|

MySQL数据库登录弱口令检查

描述

若系统使用弱口令,存在极大的被恶意猜解入侵风险,需立即修复。

加固建议

1

2

3

4

| 登录mysql数据库;

查看数据库用户密码信息:`SELECT user, host, authentication_string FROM user;` 部分版本查询命令为:`SELECT user, host, password FROM user;`

根据查询结果及弱密码告警信息修改具体用户的密码:`SET PASSWORD FOR '用户名'@'主机' = PASSWORD('新密码');`

执行刷新命令:`flush privileges;`

|

新口令应符合复杂性要求:

1

2

3

4

5

6

7

| 1、长度8位以上

2、包含以下四类字符中的三类字符:

英文大写字母(A 到 Z)

英文小写字母(a 到 z)

10 个基本数字(0 到 9)

非字母字符(例如 !、$、#、%、@、^、&)

3、避免使用已公开的弱口令,如:abcd.1234 、admin@123等

|

Redis数据库登录弱口令检查

描述

redis在redis.conf配置文件中,设置配置项requirepass, 开户密码认证。 redis因查询效率高,auth这种命令每秒能处理9w次以上,简单的redis的密码极容易为攻击者暴破。

检查提示

存在弱密码(配置文件|密码):/etc/redis.conf|

加固建议

打开redis.conf,找到requirepass所在的地方,修改为指定的密码,密码应符合复杂性要求:

1

2

3

4

5

6

7

| 1、长度8位以上

2、包含以下四类字符中的三类字符:

英文大写字母(A 到 Z)

英文小写字母(a 到 z)

10 个基本数字(0 到 9)

非字母字符(例如 !、$、#、%、@、^、&)

3、避免使用已公开的弱口令,如:abcd.1234 、admin@123等

|

再去掉前面的#号注释符,然后重启redis

Apache Tomcat控制台弱口令检查

描述

tomcat-manger是Tomcat提供的web应用热部署功能,该功能具有较高权限,会直接控制Tomcat应用,应尽量避免使用此功能。如有特殊需求,请务必确保为该功能配置了强口令

检查提示

存在弱密码(配置文件:用户名|密码):/data1/tom-7.0.73/conf/tomcat-users.xml:tungstar|tu***********cg

加固建议

编辑Tomcat根目录下的配置文件conf/tomcat-user.xml,修改user节点的password属性值为复杂口令, 口令应符合复杂性要求:

1

2

3

4

5

6

7

| 1、长度8位以上

2、包含以下四类字符中的三类字符:

英文大写字母(A 到 Z)

英文小写字母(a 到 z)

10 个基本数字(0 到 9)

非字母字符(例如 !、$、#、%、@、^、&)

3、避免使用已公开的弱口令,如:abcd.1234 、admin@123等

|

操作时建议做好记录或备份

PostgreSQL数据库登录弱口令检查

描述

若系统使用弱口令,存在极大的被恶意猜解入侵风险,需立即修复。

加固建议

登录postgresql,使用如下命令修改弱口令:

1

| ALTER USER <user> WITH PASSWORD '<newpassword>';

|

其中为用户名,为新口令。新口令应符合复杂性要求:

1

2

3

4

5

6

7

| 1、长度8位以上

2、包含以下四类字符中的三类字符:

英文大写字母(A 到 Z)

英文小写字母(a 到 z)

10 个基本数字(0 到 9)

非字母字符(例如 !、$、#、%、@、^、&)

3、避免使用已公开的弱口令,如:abcd.1234 、admin@123等

|

Windows系统登录弱口令检查

描述

若系统使用弱口令,存在极大的被恶意猜解入侵风险,需立即修复。

加固建议

以win10为例,依次选择“开始 ”菜单>“设置 ”>“帐户 ” >“登录选项 ”。在“密码”下面,选择“更改”按钮,然后按照步骤操作输入原口令和新口令,完成设置。新口令应符合复杂性要求:

1

| 1、长度8位以上 2、包含以下四类字符中的三类字符: 英文大写字母(A 到 Z) 英文小写字母(a 到 z) 10 个基本数字(0 到 9) 非字母字符(例如 !、$、#、%、@、^、&) 3、避免使用已公开的弱口令,如:abcd.1234 、admin@123等

|